阿里云后台数据库备份功能存在漏洞,官方已发出警告

阿里云提示后台数据库备份功能漏洞,这意味着攻击者可能会利用这个漏洞来窃取或篡改您的数据。为了保护您的数据安全,建议您立即采取以下措施: 1. 及时更新阿里云的安全补丁,以修复已知的漏洞。 2. 定期检查您的数据库备份,确保它们没有被篡改或损坏。 3. 使用强密码和多因素身份验证来保护您的阿里云账户。 4. 限制对数据库备份功能的访问权限,只允许必要的人员访问。 5. 如果您发现任何可疑活动,请立即报告给阿里云安全团队。

阿里云提示后台数据库备份功能漏洞,这个漏洞这个漏洞bug出现在一个DZ X系列自带的备份里面漏洞路径,在注入后,可以远程下载你整个网站数据,危害是一颗炸弹型。

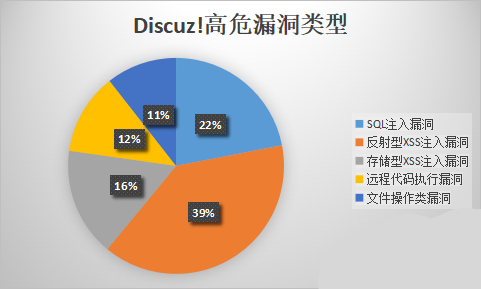

有安全研究人员在GitHub上公布了有关Discuz!多个版本中后台数据库备份功能存在的命令执行漏洞的细节。

解决方法

目前官方对于老版本Discuz不再更新,如需要手动修复此漏洞,较可靠的做法是将Discuz升级到Discuz3.4或以上版本。

【注意:该补丁为云盾自研代码修复方案,云盾会根据您当前代码是否符合云盾自研的修复模式进行检测,如果您自行采取了底层/框架统一修复、或者使用了其他的修复方案,可能会导致您虽然已经修复了该漏洞,云盾依然报告存在漏洞,遇到该情况可选择忽略该漏洞提示】

【云盾自研代码修复方案】

修改文件:

/source/admincp/admincp_db.php

搜索代码:

$tablesstr.='"'.$table.'"';

修改成:

$tablesstr.='"'.addslashes($table).'"';

搜索代码:

@unlink($dumpfile);

有两处修改成:

@unlink($dumpfile);$tablesstr=escapeshellarg($tablesstr);